Conocer el número de conexiones en un ataque DDOS

Para conocer el número de conexiones a un puerto concreto de cada una de las ips conectadas a nuestro servidor dedicado, podemos usar el comando netstat:

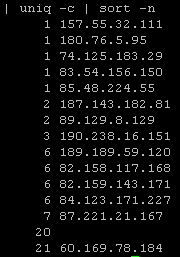

netstat -plan|grep :80 | awk {'print $5'} | cut -d: -f 1 | sort | uniq -c | sort -nLa consulta de las conexiones la hemos hecho al puerto 80 (:80), podemos modificar la consulta para conocer el número de conexiones que tenemos en el puerto 25 de la siguiente forma:

netstat -plan|grep :25 | awk {'print $5'} | cut -d: -f 1 | sort | uniq -c | sort -n

NETSTAT muestra un listado de las conexiones activas del servidor, con GREP filtramos solo las conexiones al puerto 80, con AWK filtramos para que muestre solamente el contenido de la columna 5 (en este caso la IP) de la salida por pantalla, con CUT quitamos el “:”, con SORT ordenamos, con UNIQ sacamos valores únicos, y con SORT ordenamos de nuevo por nº de conexiones.

En la imagen podemos observer el número de conexiones en el puerto 80 de cada una de las ips. Para visualizar todas las conexiones activas en el sistema, tanto TCP como UDP, se utiliza la opción -a.

netstat -a

Debido a que la cantidad de datos puede ser mucha para ser visualizada con comodidad en la pantalla del monitor, se puede utilizar el mandato less como subrutina.

netstat -a | less

Para mostrar solo las conexiones activas por TCP, se utiliza:

netstat -t

Para mostrar solo las conexiones activas por UDP, se utiliza:

netstat -u

Para mostrar las estadísticas de uso para todos los tipos de conexiones, se utiliza:

netstat -s

Para mostrar solamente las estadísticas originadas por conexiones UDP, se utiliza:

netstat -s -u

Para mostrar la tabla de encaminamientos, se utiliza:

netstat -r

Para mostrar las asignaciones grupos de multidifusión, se utiliza:

netstat -g

Para mostrar la tabla de interfaces activas en el sistema, se utiliza:

netstat -i